从COVER到OVER 攻击事件复盘

有些 DeFi 项目如果出现问题,可以通过保险挽回损失。但如果保险公司被攻击了,又该怎么办?

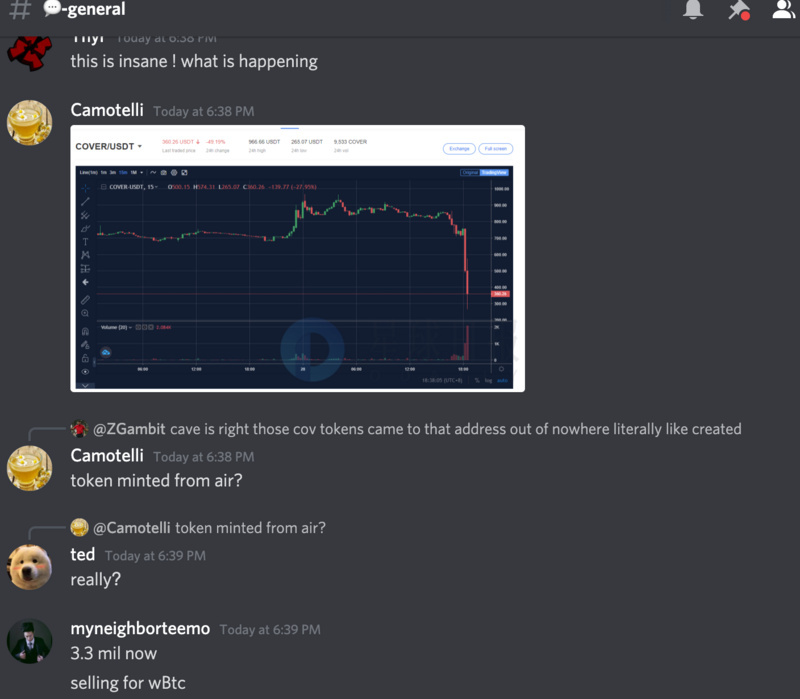

今天晚上,DeFi 保险项目 Cover Protocol 遭遇黑客攻击,导致代币增发超过万亿枚。黑客先后在 SuShiSwap、Uniswap 等 DEX 上进行套现,直接导致代币 COVER 价格从 800 美元暴跌超过 90%,截至发稿前 Uniswap 上 Cover 暂报 23 美元。

事件发生后,OKEx、抹茶等中心化交易所第一时间关闭 Cover 充提,币安方面暂停 Cover 交易。

欧科云链OKLink数据显示,攻击也导致 Cover Protocol 的总锁仓量短时出现大幅下降,当前Cover 总锁仓量约合 3112 万美元,降幅达 31.17%。

今年 11 月 28日,Cover Protocol 与 Yearn Finance(YFI) 进行合并。截至发稿前,Yearn Finance 的核心开发人员 Banteg 表示,他们正在调查此问题,Cover Protocol 官方团队也劝告投资者不要再次购买 COVER。

一、事件复盘:合约漏洞增发

29日晚 18 点,推特用户 CryptoKebab 表示,Cover 疑似遭到黑客攻击,增发了 1 万枚 COVER 代币,并且已将其换成了 WBTC 和 DAI 等资产。

虽然未被证实,但消息传出后,COVER 价格一度下跌暴跌 50%,从 800 美元下跌至 370 美元左右。

社群中,也有不少投资者认为这只是谣言,在 400 美元附近开始逐步抄底。然而,没过多久,不少用户发现 COVER 在一些去中心化交易中的价格开始狂跌,其中以 Uniswap 和 SushiSwap 为主,价格一度跌至 20 美元一线,近乎归零,相较于今日开盘价暴跌超过 90%。

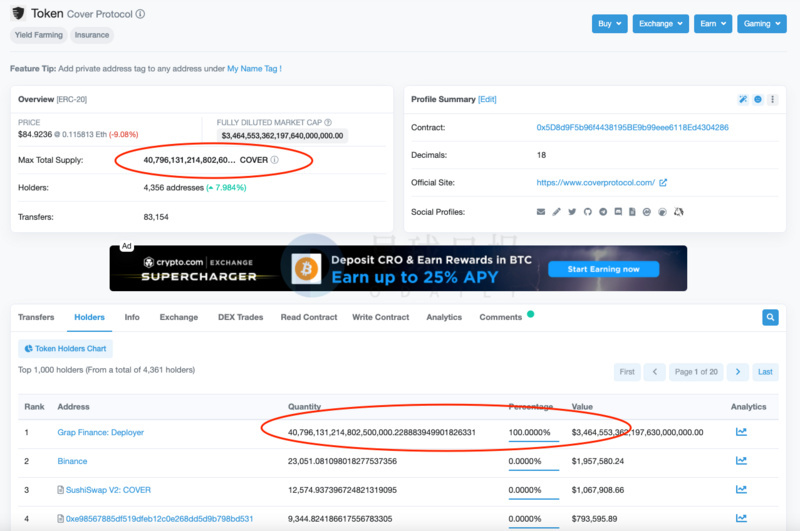

区块浏览器显示,目前 Cover Protocol 原生代币 COVER 的总量已被增发至 40,796,131,214,802,600,000 个(40 万亿个),一个标签为 Grap Finance 的地址增发了这些代币,并在 DEX 中持续抛售。

这些增发的「假币」从何而来?

根据多方信息整理,Odaily星球日报总结黑客攻击过程如下,其中涉及两波黑客:

第一波黑客首先自己构造假币(合约地址1),然后将假币拿去 Balancer 做流动性换取 bpt(合约地址2),然后拿着假币的 bpt 去做了质押(合约地址3),之后再解压换得真币 COVER(合约地址4);如此反复,黑客总共获得 11000 多个 COVER 真币,最终套现获利。

该攻击者的地址创建于两天前,初始资金约 200 ETH,目前该地址资产超过 1400 ETH和 100 万美元其他代币。该地址在 Etherscan 上已被打上了 CoverExploiter1(Cover剥削者1)的标签。

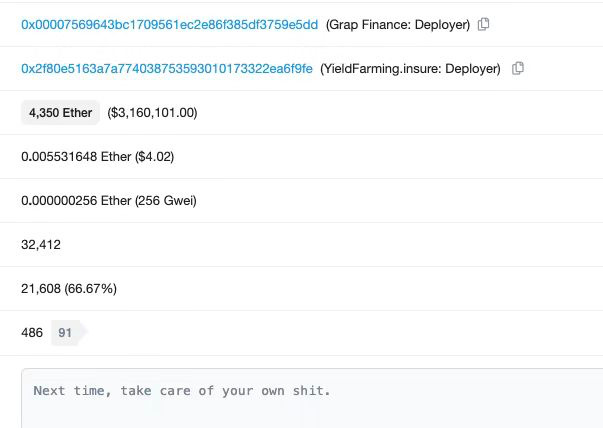

第二波则是利用 Cover Protocol 奖励合约中一个名为「无限挖矿 BUG」的漏洞,增发了 40 万亿个 Cover;由于同出一个智能合约,这些币也被交易平台误认为是「真币」;黑客通过 Uniswap 等 DEX 进行批量套现,据 DeFi 开发者@banteg表示,攻击者最终获益超过兑现了 4374 枚ETH,约合 320 万美金。

目前第一波黑客身份不明,但第二波增发的黑客地址,被网络标记为 Grap Finance 开发者的地址。在获利后,该攻击者将所得收益还给了 Cover 团队,销毁了剩余增发的 COVER ,并给 Yield Farming 保险地址(Cover 协议的前身)留言:下一次,管好你自己的事。

“果然,grap.finance 的创始人是一位 DeFi 义侠,刚刷了一下,4350 个 eth 已经打给了 cover 团队。 ”加密 KOL「超级比特币」评价说。

听起来不图名不图利,COVER 攻击者似乎是一名正义的「白帽子」。但通过砸盘,让众多的投资者血本无归,这样的“侠义精神”真的值得提倡吗?

目前,YFI 创始人 Andre Cronje 尚未对此事发表任何评论,Cover Protocol 也并未给出事故解释。攻击事件发生后,币安等中心化交易所第一时间暂停了 COVER 充提。

二、DeFi 无险可保

COVER 并不是今年第一个被攻击的 DeFi 项目。

北京时间 12 月 14 日下午,DeFi 保险龙头项目 Nexus Mutual 创始人 Hugh Karp 账户遭遇黑客攻击,被盗 37 万 NXM(833 万美金)。黑客先是在 1inch 上出售 102000 NXM,在 Matcha 出售16000 NXM。随后 Nexus Mutual 官方称,黑客地址又通过 1inch 卖出了约3.5 万枚 WNXM。

根据官方披露细节, 攻击者通过获得 Hugh Karp 个人计算机的远程控制后,对计算机上使用的 Metamask 插件进行修改, 并误导其签署图一中的交易——这笔交易最终将巨额代币转移到攻击者的账户中。

对于 DeFi 保险项目而言,初衷是为其他 DeFi 项目降低风险损失。本来就被黑客觊觎,理应加强安全防护。如今却由于自身漏洞被黑客屡屡攻击,遭受损失,这样的保险项目真的能帮助用户抵御风险吗?

既然在 DeFi 的世界中,崇尚「代码即法律」(Code is Law),那就把代码做好,做到极致,不给黑客留下任何可乘之机。

最后,希望 DeFi 的发展越来越好,漏洞事件越来越少。

相关推荐